Cet article est le 5ème épisode d'une graaaande série sur "Comment se protéger des cyberattaques quand on est une petite startup ou PME ?"

Chaque jour, reçois directement 1 bonne pratique pour mieux te protéger, avec des exemples pour comprendre comment ça marche !

Pas de VPN ou logiciels compliqués, pas de charabia, juste les bonnes bases pour éviter la plupart des attaques.

Cet article présente des passages détaillant des techniques d'intrusion et maintien dans un SI sans y être autorisé. Ceci est réalisé uniquement à but pédagogique. En aucun cas cet article ne promeut les activités illégales décrites, se veut inciter à réaliser ces actions ou concevoir un mode d'emploi pour les réaliser. Ce sont des infractions pénales ( article L.323-1 du Code pénal ).

Allez c'est parti ! 💥

Comment fonctionne une extension de navigateur ?

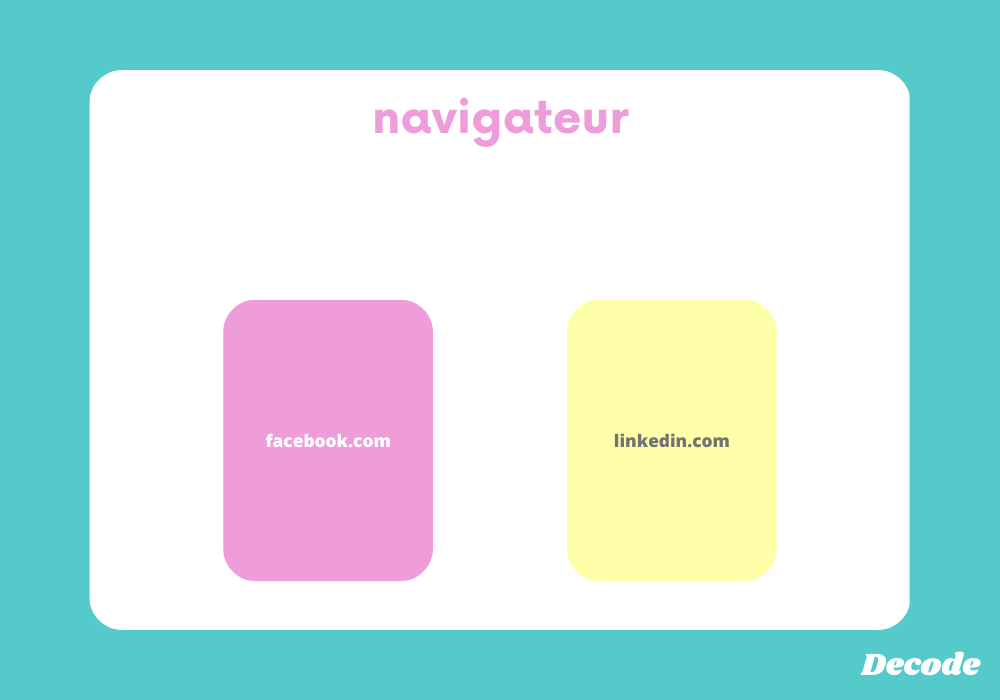

Pour rappel, le navigateur, ou web browser est un logiciel installé sur ton ordinateur qui permet de naviguer sur internet.

Le navigateur permet de faire des requêtes sur internet, visualiser les pages web et exécuter du code javascript. Ce logiciel permet également de stocker en local sur ton ordinateur différentes informations pour te connecter à tes sites, on appelle ça les tokens d'authentification. Se faire voler un token, cela équivaut - en gros - à se faire son email/mot de passe d'accès à un site.

Les sites sont gérés en silos hermétiques par le navigateur. C'est à dire qu'un site A ne peut pas accéder aux données stockées sur ton ordinateur d'un site B.

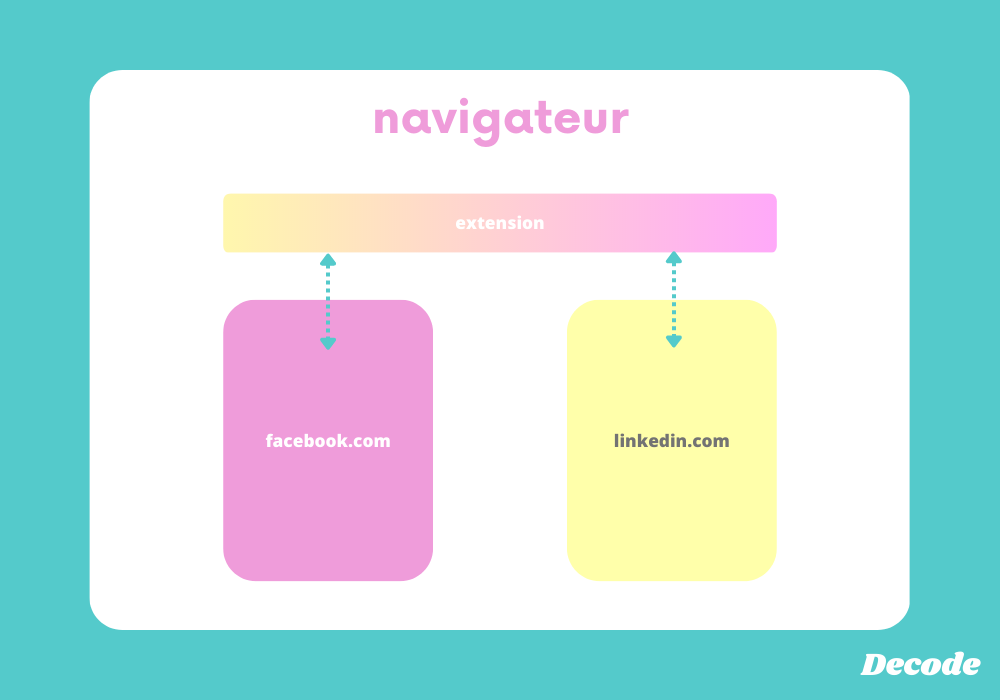

Sauf qu'une extension de navigateur, c'est une sorte de logiciel qui est "au-dessus" de cette séparation entre les sites.

Une extension de navigateur peut accéder à toutes les données de tous les sites.

Comment fonctionne google translate ?

Les extensions de traduction fonctionnent de la manière suivante :

- Accéder à vos données personnelles de préférence de langues ( pour vous traduire la page en français si vous préférez utiliser le français ).

- Lire tout le texte présent sur une page web

- Envoyer le texte à une API de traduction sur les serveurs de google par exemple

- Réécrire le texte traduit dans la page web

Comment fonctionne les adblockers ?

Les extension de bloqueurs de pub fonctionnent de la manière suivante :

- Appel au serveur "adblock" pour récupérer la liste des noms de domaines qui gèrent la publicité. C'est ce qu'on va appeler une blocklist.

- L'extension va suivre à chaque chargement de page toutes les requêtes préparées pour être envoyées vers des API. A chaque requête prête à être envoyée, l'extension va regarder si le nom de domaine se situe dans la blocklist. Si oui => l'extension va bloquer la requête http. Cela va permettre de charger les pages des sites, mais sans récupérer les données des encarts publicitaires et les vidéos de publicité.

On voit donc dans ces 2 exemples légitimes qu'une extension de navigation peut accéder à:

- vos données personnelles stockées dans le navigateur

- toutes les requêtes envoyées sur tous les sites

- toutes les données affichées sur toutes les pages web

En clair : une extension de navigateur a quasiment accès à autant de données que vous-même sur votre navigateur.

Comment sont installées les extensions malicieuses ?

L'installation forcée

On l'a vu dans de précédents articles, des malware sont installés par exemple dans les logiciels crackés. Ces malware peuvent par exemple installer à votre insu des extensions de navigateurs malicieuses.

C'est le cas de VenomSoftX qui est une extension installée par des "crackers de logiciels" comme Adobe ou le Pack Office, et qui va accéder à vos apps de crypto pour vous voler vos bitcoins!

L'installation camouflée

Evidemment personne n'installe l'extension "je hack ton compte facebook et te siphonne tes données". Les extensions malicieuses sont donc camouflées derrière des extensions "normales" avec des noms connus, et qui fonctionnent:

- Une fausse extension "google translate" non officielle

- Extension de modification de pdf

- Extension de téléchargement de musique ou vidéo

Donc quand un site douteux vous propose une extension ... attention!

Les types d'attaques par les extensions

On y retrouve les grands classiques:

- Adware: vous faire visualiser de la publicité

- Botnets: utiliser votre navigateur pour lire des vidéos ou musiques à votre insu pour augmenter les vues et potentiellement les revenus de certaines chaînes.

- Spyware: siphonner vos données personnelles et/ou d'utilisation pour récolter de la data

- Vol de crypto: en ayant accès à vos plateformes de trading, l'extension peut transférer vos cryptos.

- Vol de compte / usurpation d'identité: en accédant à vos données de connexion à facebook ou instagram par exemple, une extension peut voler les accès à vos comptes et vous faire du chantage pour le récupérer, ou bien demander de l'argent à vos proches en se faisant passer pour vous.

Tous les détails en sources.

Comment se protéger contre les extensions malicieuses ?

Comme toujours, de la prudence et du bon sens vous tirent d'affaire pour l'immense majorité des attaques:

- Pas d'installation de logiciels crackés etc... comme déjà vu précédemment.

- Installez toujours les extensions depuis les sites officiels OU les stores. N'installez pas "google translate" à partir d'un site de streaming par exemple!

- Lisez les permissions demandées! Si une extension de gestion de pdf vous demande des permissions d'accès à toutes les données de tous les sites: ce n'est pas normal !

Voilààà!

Stay safe on the wild wide web 😘

Pour ne rien rater tu peux t'inscrire pour recevoir chaque article directement par mail ! Tu peux aussi t'abonner sur Linkedin 😎

En savoir plus sur comment fonctionnent les tokens d'authentification:

License

Toute cette mini-série est open-source. ( ouaip il y a pas que le code qui peut être open-source ! )

La license choisie signifie que tu peux faire ce que tu veux avec son contenu tant que tu me crédites 😎. royal au bar j'ai dit !

Tech me about it: "comment se protéger des cyberattaques | pour startups et PME" © 2022 by Tancrède Simonin is licensed under Attribution 4.0 International

A chaque publication tu reçois l'article directement par mail, gratos 😘

Commentaires