Cet article est le deuxième épisode d'une graaaande série sur "Comment se protéger des cyberattaques quand on est une petite startup ou PME ?"

Chaque jour, reçois directement 1 bonne pratique pour mieux te protéger, avec des exemples pour comprendre comment ça marche !

Pas de VPN ou logiciels compliqués, pas de charabia, juste les bonnes bases pour éviter la plupart des attaques.

Cet article présente des passages où l'on se met dans le point de vue de personnes réalisant de l'intrusion et maintien dans un SI sans y être autorisé. Ceci est réalisé uniquement à but pédagogique. En aucun cas cet article promeut les activités illégales décrites, se veut inciter à réaliser ces actions ou concevoir un mode d'emploi pour les réaliser. Ce sont des infractions pénales ( article L.323-1 du Code pénal ).

Allez c'est parti ! 💥

🤑 Ad0be ph0t0sh0p, Pack 0ffice, ou le dernier jeu vidéo gratuitement, une sacré aubaine

" Tu as besoin d'Ad0be Ph0t0sh0p mais tu as pas 300€ / an pour ça ? J'ai une version crackée tu l'auras gratuitement ! "

Vous êtes convaincu·e! En deux clics le crack est téléchargé et installé, et hop c'est parti sans dépenser !

C'est trop beau pour être vrai tu ne penses pas ?

😍 Personne ne crack de logiciel pour tes beaux yeux

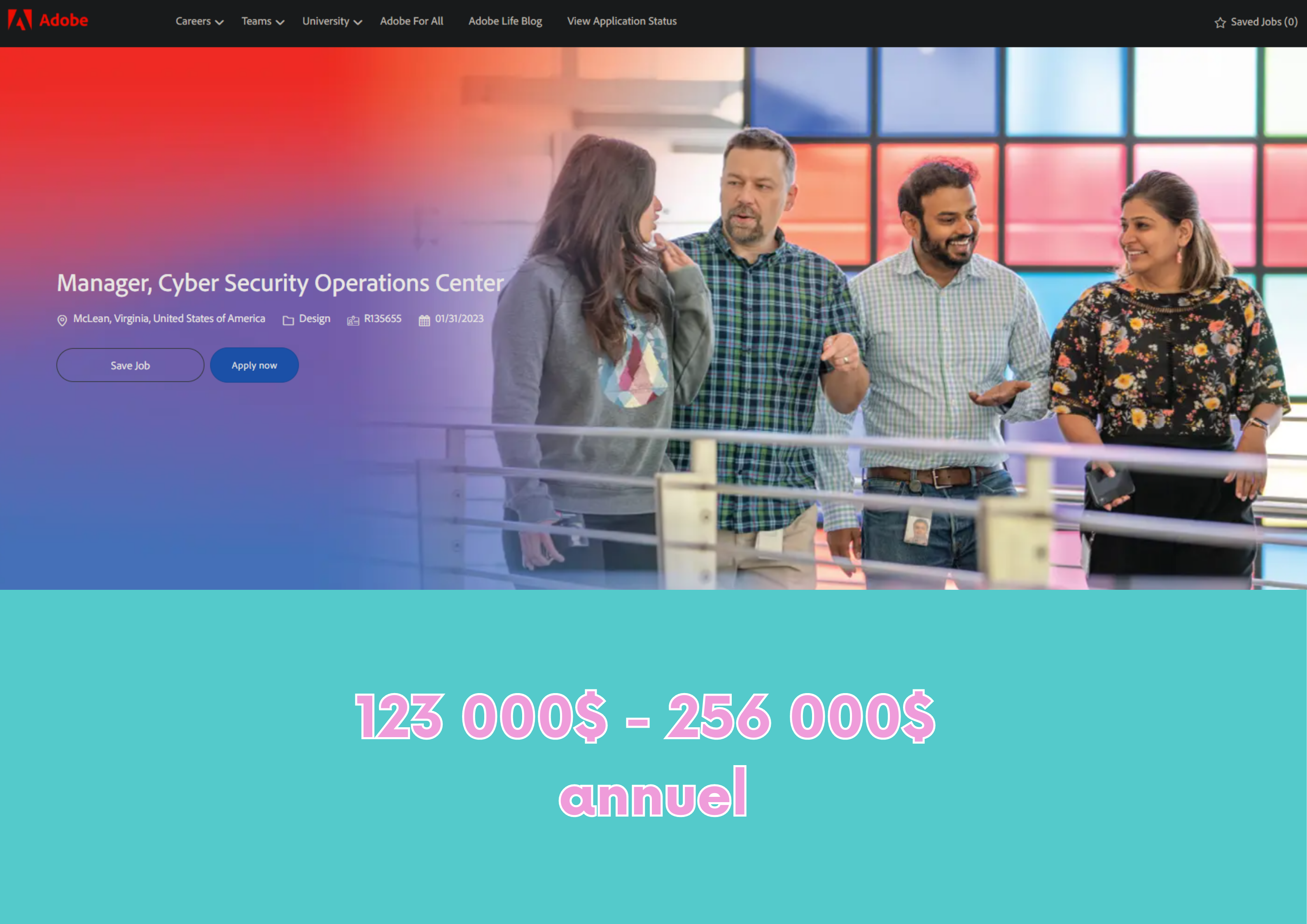

Pour cracker un logiciel comme Ad0be il faut de grandes compétences en développement informatique. On va regarder les offres d'emplois chez Ad0be, si tu sais cracker leur logiciel, tu peux postuler à leurs dernières offres en Cyber ou en Software Development. Bref: entre 120k$ et 260k$ annuel.

Donc pourquoi faire ce même travail gratuitement ?

Et c'est sans compter l'aspect légal, les "warez", ces équipes qui crackent les logiciels risquent en France 5 ans de prison et 500 000 euros d'amende sans compter les dommages et intérêts.

Bref, quand tu sais cracker Ad0be, tu n'as aucunes bonnes raisons de le faire gratuitement.

🎯 L'objectif final des hackers

Dans le monde des hackers tu as 3 grandes familles:

- celleux qui cherchent du renseignement ( la NSA et autres services de renseignement ... )

- celleux qui cherchent à contrôler des ordinateurs pour relayer des attaques

- celleux qui cherchent à faire de la grosse moula

Dans les 3 cas, le graal c'est d'avoir un accès total à ton ordinateur.

Et pour avoir un accès total à un ordinateur, il y a deux vecteurs principaux:

- soit avoir un accès physique

- soit avoir un accès à distance

L'accès physique est évidemment très compliqué et pas très "scalable", donc le mieux, c'est l'accès à distance.

Et pour avoir accès à distance à ton ordinateur, il faut contrôler un logiciel sur ton ordinateur.

Le problème, c'est qu'on ne peut pas installer à distance et à ta place un logiciel, ET HEUREUSEMENT.

Donc il faut que tu le fasses pour nous.

Il va donc falloir te convaincre.

Et pour ça on va prendre Ad0be Ph0t0sh0p, on va cracker le logiciel, et on va y rajouter un certain nombre de logiciels cachés qui vont faire ce qu'on veut sur ton ordinateur.

Toi, tu installes Ph0t0sh0p, et au passage tu viens de réaliser le graal du hacker qui vient d'avoir accès à ton ordinateur, avec accès illimité à tes dossiers, fichiers, données de navigation, webcam etc...

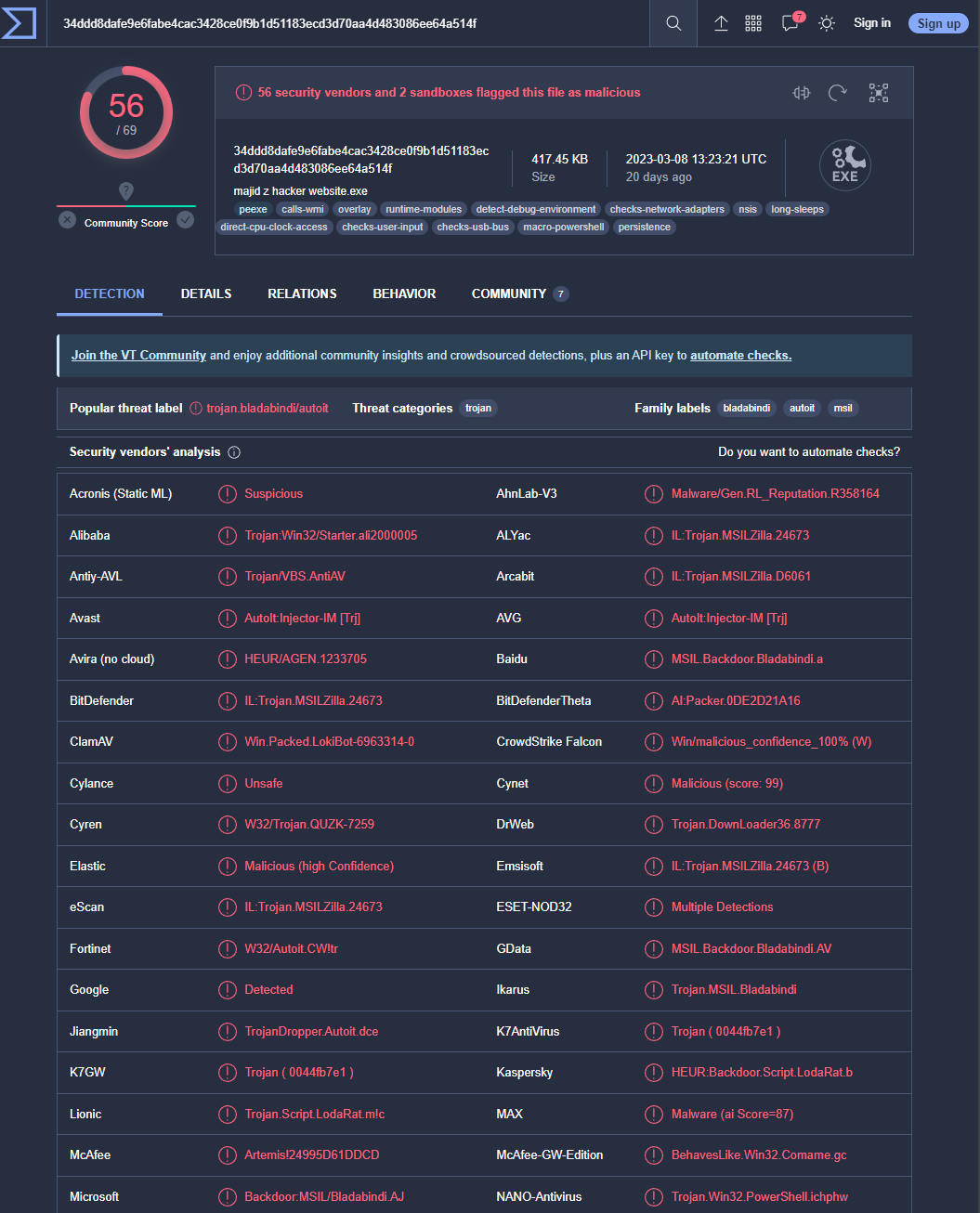

💉 Exemples de malwares trouvés dans des logiciels crackés

Il y a eu beaucoup d'études approfondies sur les malwares trouvés dans des logiciels crackés, tu trouveras tous les détails dans les sources.

Dans les grandes lignes on y trouve du moins grave au plus grave:

- des Adware: installation de logiciels qui vont par exemple te rediriger vers certains sites pour te forcer à visualiser de la publicité ou forcer l'installation d'extensions de navigateur ou logiciels ( browser hijackers ).

- des cryptojackers: des logiciels qui vont miner des cryptomonnaies sur ton ordinateur au profit du hacker. Ca peut paraître anodin, mais miner de la cryptomonnaie utilise ton GPU ou CPU de manière très intense, donc concrètement ça peut flinguer ton ordinateur en quelques mois.

- des RAT: un remote access trojan, c'est à dire l'accès total à ton ordinateur à distance. Et là, selon les besoins du hacker c'est la porte d'entrée à toutes les attaques possibles: exfiltrer des données bancaires et personnelles pour de l'usurpation d'identité, du chantage sexuel selon ce que tu as sur ton ordinateur, utiliser ton ordinateur pour participer à des attaques DDos...

BREF,

tia capté, va falloir éviter.

Je vais pas te laisser en panique, voici des pistes pour avancer :

💥 Qu'est-ce qu'on fait alors ?

On arrête d'installer des logiciels crackés.

- Si on doit utiliser ce logiciel => on paie l'abonnement / license.

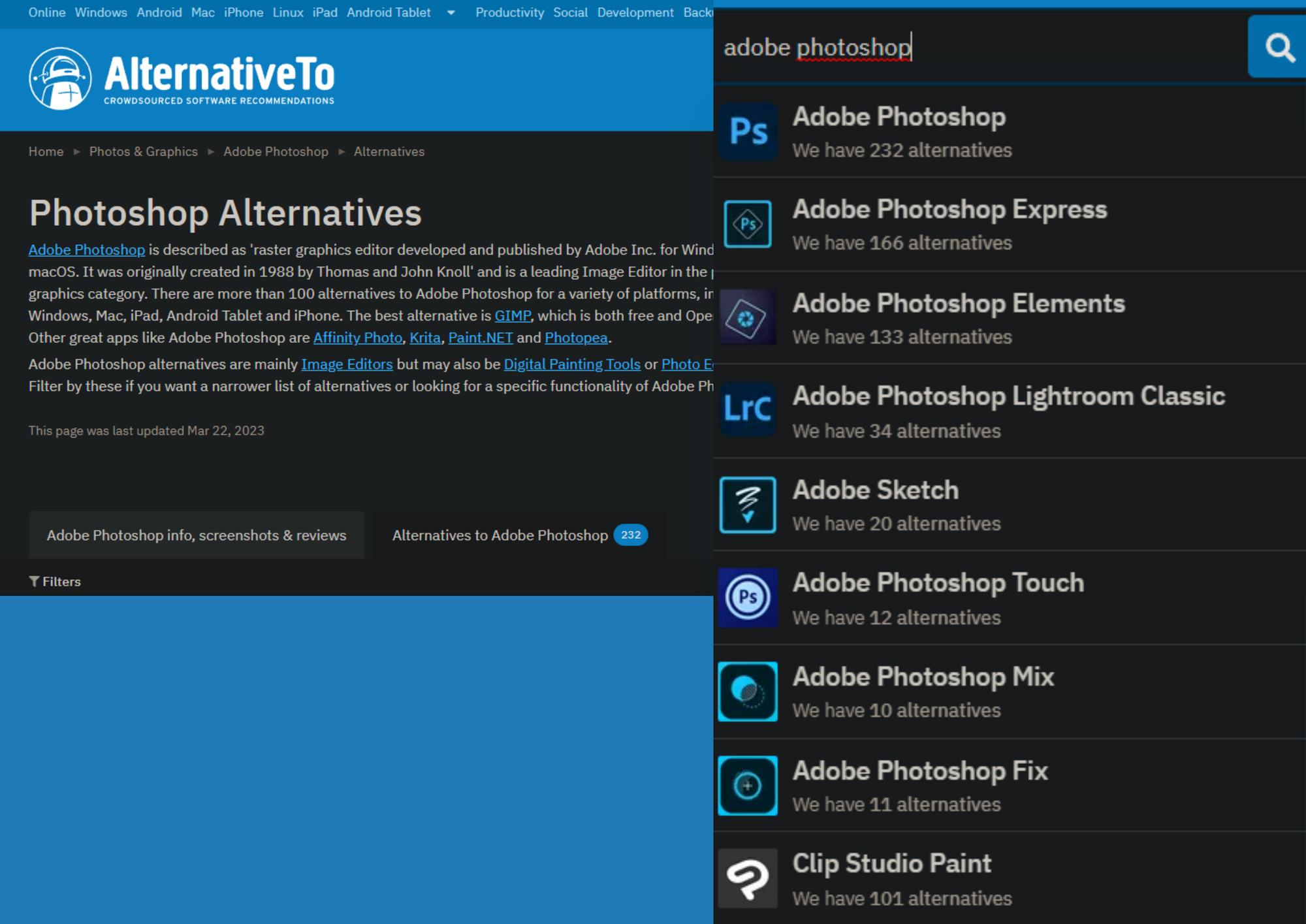

On trouve des logiciels alternatifs

Avec alternativeTo, dans la barre de recherche tu tapes "ad0be ph0t0sh0p" et ça va te sortir des alternatives qui peuvent être gratuites et même open-source !

On analyse les fichiers douteux

Si tu as déjà installé des logiciels chelous ou que tu as des doutes sur des fichiers reçus en pièce jointe par exemple, tu peux les uploader sur des sites d'analyse comme virusTotal pour savoir si le fichier est douteux ou non.

Voilà! j'espère que ça aura pu éclairer ta lanterne et te donner quelques pistes d'amélioration!

Pour ne rien rater tu peux t'inscrire pour recevoir chaque article directement par mail ! Tu peux aussi t'abonner sur Linkedin 😎

Article précédent

Article suivant

Sources

https://careers.adobe.com/us/en/job/R135655/Manager-Cyber-Security-Operations-Center

https://www.silicon.fr/du-nouveau-dans-laffaire-du-warez-de-montpellier-30485.html

https://infosecwriteups.com/finding-a-malware-in-a-cracked-software-b49ae42d60c

https://itigic.com/fr/viruses-discovered-in-latest-office-adobe-photoshop-cracks/

License

Toute cette mini-série est open-source. ( ouaip il y a pas que le code qui peut être open-source ! )

La license choisie signifie que tu peux faire ce que tu veux avec son contenu tant que tu me crédites 😎. royal au bar j'ai dit !

Tech me about it: "comment se protéger des cyberattaques | pour startups et PME" © 2022 by Tancrède Simonin is licensed under Attribution 4.0 International

Pourquoi j'ai mis des 0 quand je parle du logiciel ?

Parce que cet article a commencé à être très très bien référencé dans les résultats de recherches des personnes qui veulent justement télécharger ce logiciel, et que ça me flingue mes statistiques d'utilisation du blog. Voilà!

A chaque publication tu reçois l'article directement par mail, gratos 😘

Commentaires